ตัวดีบักฝังตัว (Embedded Debugger) สำหรับโค้ด Arduino นี่แหละคืออาวุธลับของนักเล่นไมโครคอนโทรลเลอร์ ช่วยให้เราจัดการบั๊ก วิเคราะห์ และอัพเกรดโค้ดได้แบบเป๊ะเวอร์ ไม่ต้องมั่ว!

ข้อดีหลักๆ เลยของการใช้ตัวดีบักฝังตัวกับ Arduino ก็คือเราสามารถ "เดินโค้ด" ทีละบรรทัดได้ (Step-through) รู้เลยว่าบั๊กมันซ่อนอยู่ตรงไหน จะได้จัดการได้ตรงจุด การควบคุมระดับละเอียดแบบนี้ทำให้กระบวนการดีบักมีประสิทธิภาพขึ้นโข ช่วยแยกปัญหาและเข้าใจการไหลของโปรแกรมได้ดียิ่งขึ้น

ไม่ใช่แค่นั้น! ตัวดีบักยังให้เราส่องดูค่าตัวแปรและรีจิสเตอร์แบบเรียลไทม์ได้ด้วย เห็นเลยว่าโค้ดเราเปลี่ยนสถานะยังไงระหว่างรัน การมองเห็นแบบนี้ช่วยจับข้อผิดพลาดขณะรัน (Runtime errors) ปัญหาความจำ (Memory issues) หรือพฤติกรรมแปลกๆ ได้เร็วขึ้น ทำให้วงจรการดีบักเร็วปรี๊ด!

บทความนี้จะพาน้องไปรู้จักพื้นฐานการใช้งาน Segger J-link debugger ควบคู่กับบอร์ด C33 กัน

ลงลึกเทคนิค: สถาปัตยกรรม SWD & การตรวจสอบ Portenta C33

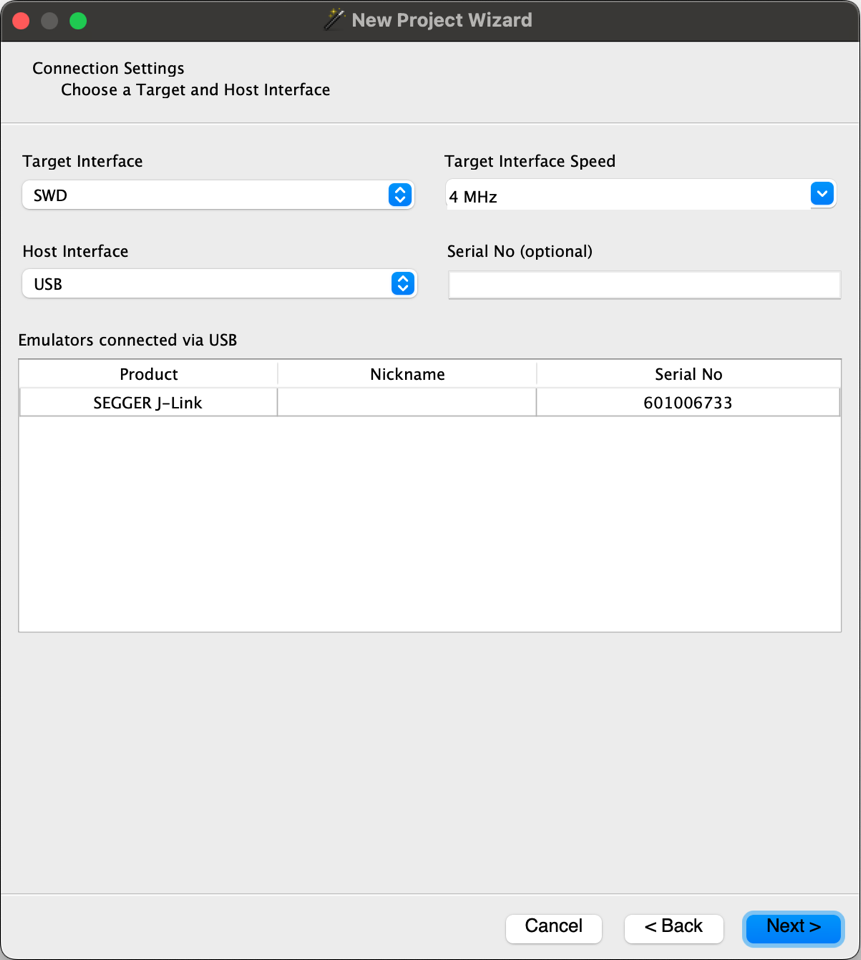

- ศูนย์รวมสัญญาณดีบัก Serial-Wire (SWD): ไม่เหมือน JTAG ที่ใช้หลายพิน Portenta C33 ใช้อินเทอร์เฟซ SWD แบบกะทัดรัด 2 พิน (SWDIO/SWCLK) การตรวจสอบจะเกี่ยวกับการสร้างการเชื่อมต่อที่เสถียรผ่าน Portenta Hat Carrier โดยจะโฟกัสที่ "โดเมนพลังงานของอินเทอร์เฟซดีบัก (Debug-Interface Power-Domain)" เพื่อให้แน่ใจว่าโพรบ J-Link ตรวจจับแรงดันอ้างอิงเป้าหมาย (1.8V/3.3V) ได้ถูกต้อง ก่อนจะเริ่มการวินิจฉัยด้วยการส่งบิตสตรีมผ่าน SWD

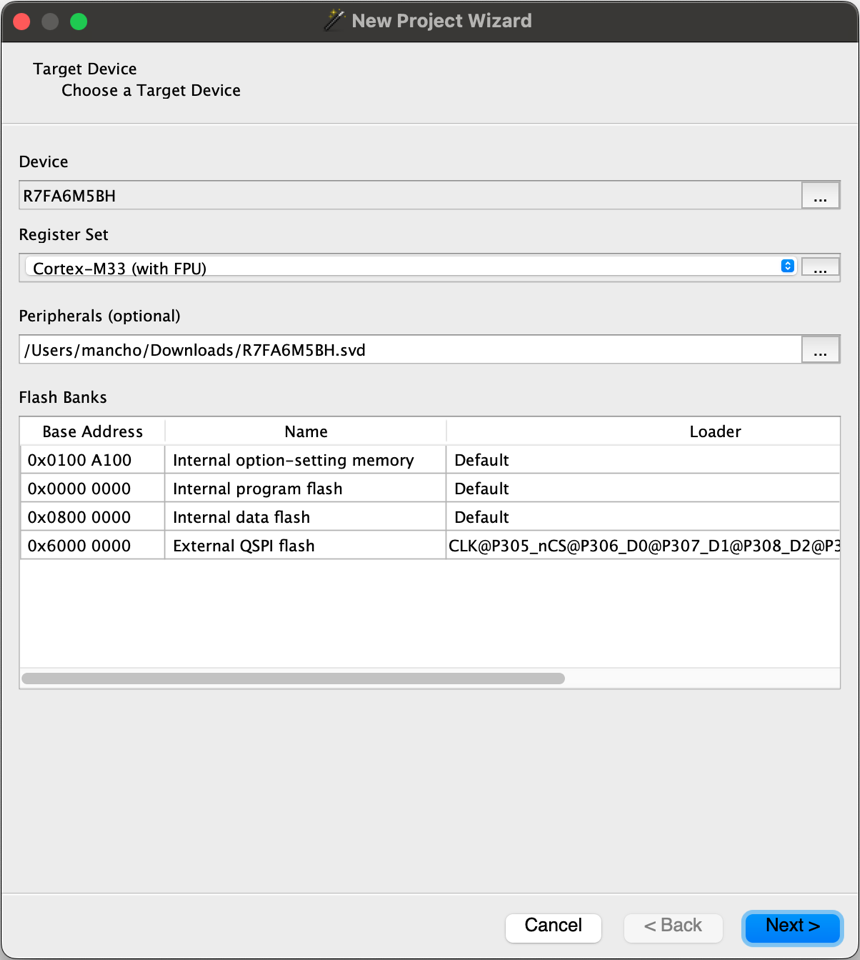

- การตรวจสอบ R7FA6M5BH (Cortex-M33): C33 ใช้แกน Cortex-M33 ที่รองรับ ARM TrustZone การตรวจสอบจะเกี่ยวข้องกับการหาไฟล์ SVD เฉพาะเจาะจงมาเพื่อถอดรหัส peripheral ของ Renesas แบบเรียลไทม์ วิธีฮิวริสติกนี้จะทำให้เราสามารถดูสถานะของฮาร์ดแวร์รีจิสเตอร์ใดๆ (เช่น GPIO, UART, Timer) ได้ โดยไม่ไปรบกวนจังหวะเวลาการทำงานของซอฟต์แวร์

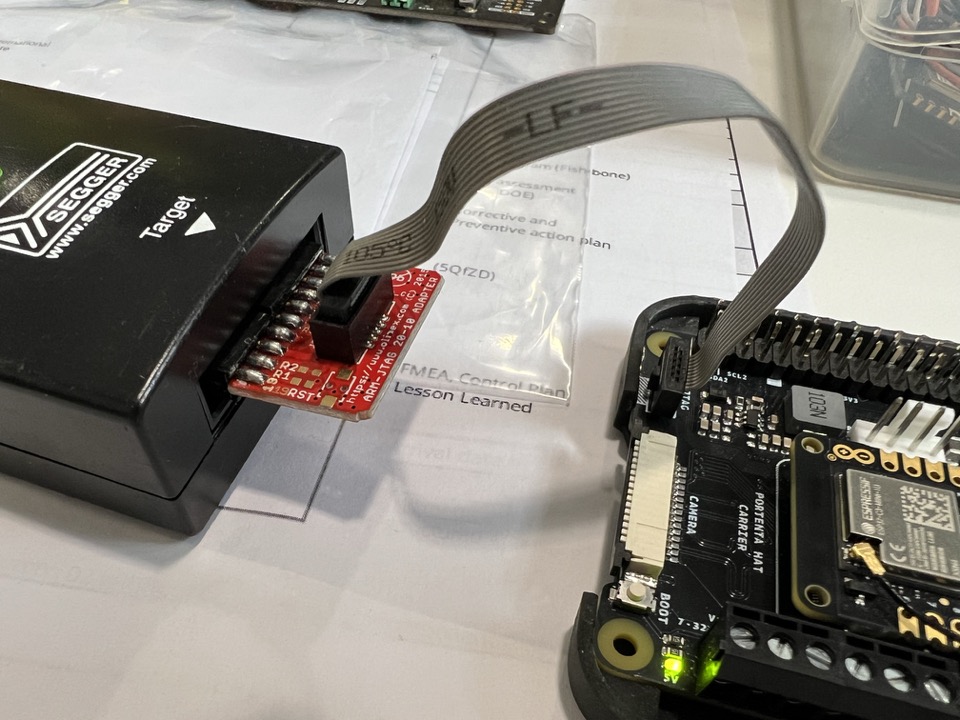

วิศวกรรมและการติดตั้ง: การเชื่อมต่อระดับ Physical Layer

การติดตั้งต้องแม่นยำเรื่องการจัดตำแหน่งพิน (Pin-alignment) สุดๆ การตรวจสอบจะเน้นที่การวางแนว "สายแดง (Red-Wire)" (พิน 1) บนสายริบบอน SWD การวินิจฉัยเชิงโครงสร้างจะเน้นเรื่องความเสถียรของสัญญาณที่ไหลผ่าน Hat Carrier เพื่อป้องกันไม่ให้ความจุปรสิต (Parasitic Capacitance) มาทำให้ขอบสัญญาณนาฬิกา SWD ความเร็วสูงเสียหายระหว่างการดีบักเป็นเวลานาน

ต่อสายโดยให้สายแดงอยู่ทางซ้าย

ขั้นตอนการตั้งค่าตัวดีบัก

กำหนดค่าเป้าหมาย (Target configuration)

น้องสามารถดาวน์โหลดไฟล์ SVD (ช่วยถอดรหัส peripheral และอุปกรณ์ของ MCU) ได้จากที่นี้

ตั้งค่าการเชื่อมต่อ (Connection settings)

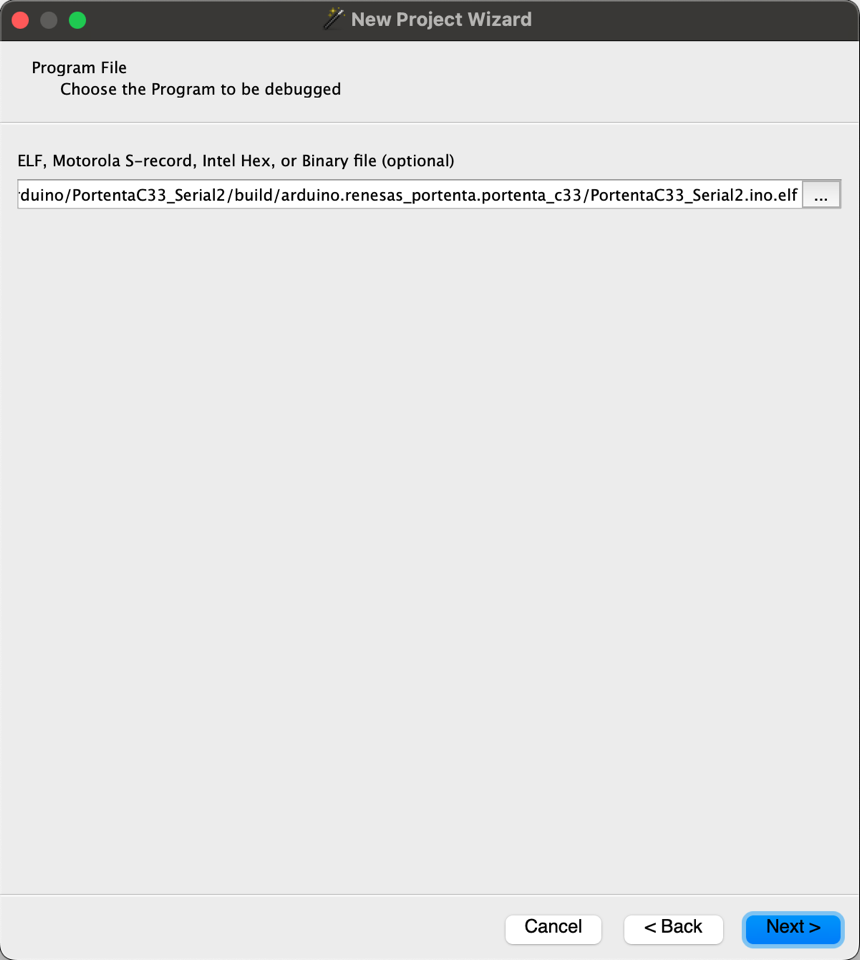

ตั้งค่าการเชื่อมต่อ ไฟล์โปรแกรม (Program file)

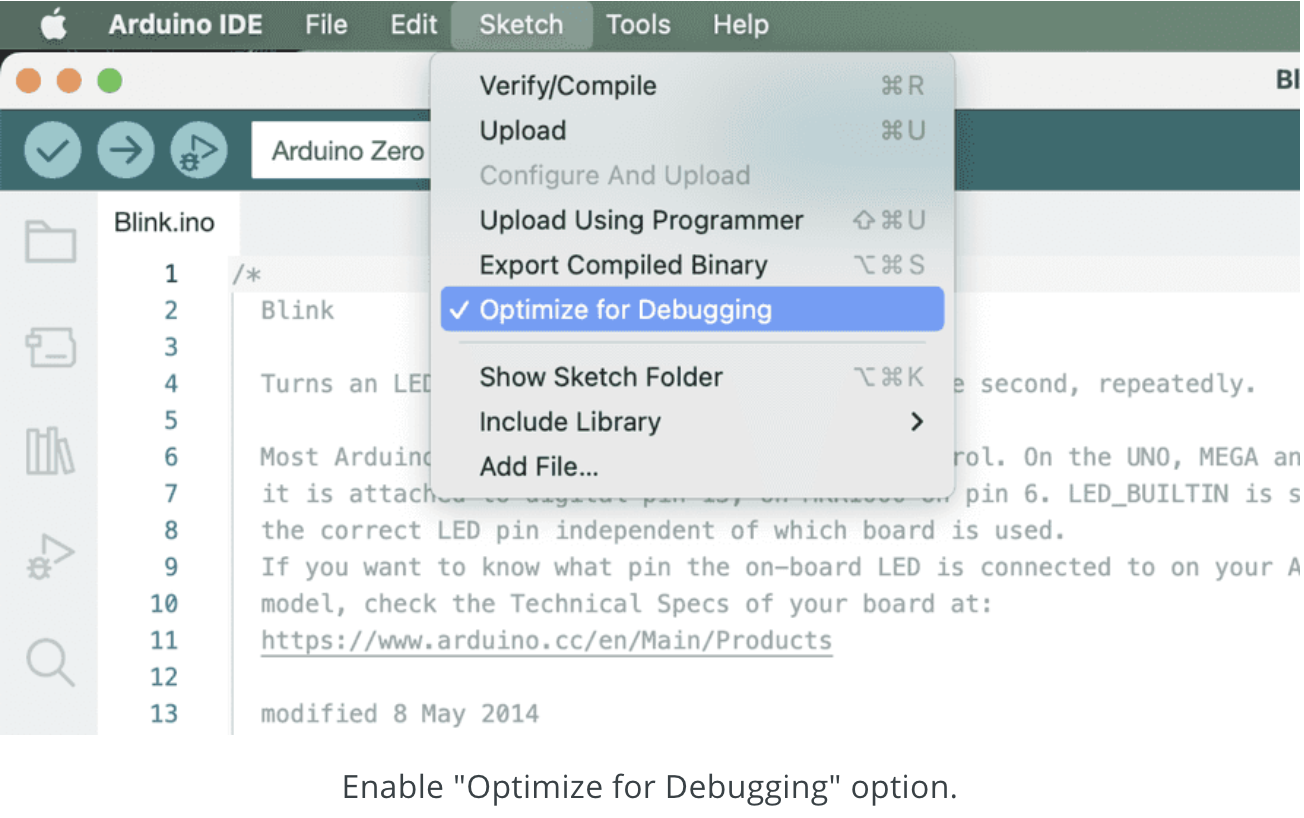

สร้างมันจากเมนู Sketch ใน Arduino IDE โดยใช้คำสั่ง "Export Compiled Binary"

สิ่งสำคัญที่ห้ามลืม! คือต้องคอมไพล์สเก็ตช์โดยเปิดฟีเจอร์ "Optimize for Debugging" ในเมนู "Tools" ของ Arduino IDE (หรือใช้สวิตช์ --optimize-for-debug ที่ตรงกันในคำสั่ง arduino-cli compile) น้องสามารถสร้างไฟล์ไบนารีของสเก็ตช์สำหรับการตั้งค่าดีบักที่ชอบได้ผ่านเมนู "Export Compile Binary" ใน "Sketch" (หรือใช้สวิตช์ -e ในคำสั่ง arduino-cli compile)

Debugger-Pipeline & Object-File Forensics (หรือก็คือการสืบสวนไฟล์โปรแกรม)

- ELF-Binary Analytics: ไฟล์

.binทั่วไปมันขาดข้อมูลสำหรับวินิจฉัยปัญหาไปนิดนึง งานสืบสวนของเราต้องใช้ไฟล์.elf(Executable and Linkable Format) ที่ได้มาจากคำสั่ง "Export Compiled Binary" ใน Arduino IDE นะฮะ ข้อมูลดีบักจะอยู่ในส่วน "Debug-Info" headers ภายในไฟล์ ELF นี่แหละ มันจะช่วยจับคู่ระหว่างโค้ดเครื่องที่กำลังวิ่งอยู่ในชิป กับโค้ด C++ ใน Ozone ได้เป๊ะๆ - Breakpoint-Latency & Slew-Rate Diagnostics: เวลาสืบสวน เราต้องตั้งฮาร์ดแวร์เบรกพอยต์บนตำแหน่งคำสั่งเฉพาะเจาะจง งานวินิจฉัยจะวัดค่า "Halt-Time" latency เพื่อให้มั่นใจว่าระบบสามารถหยุดการทำงานได้ทันเวลาในสถานการณ์วิกฤติ (เช่น race condition) โดยไม่ไปทำข้อมูลใน DMA หรือ I2C เสียหายนะตัวนี้

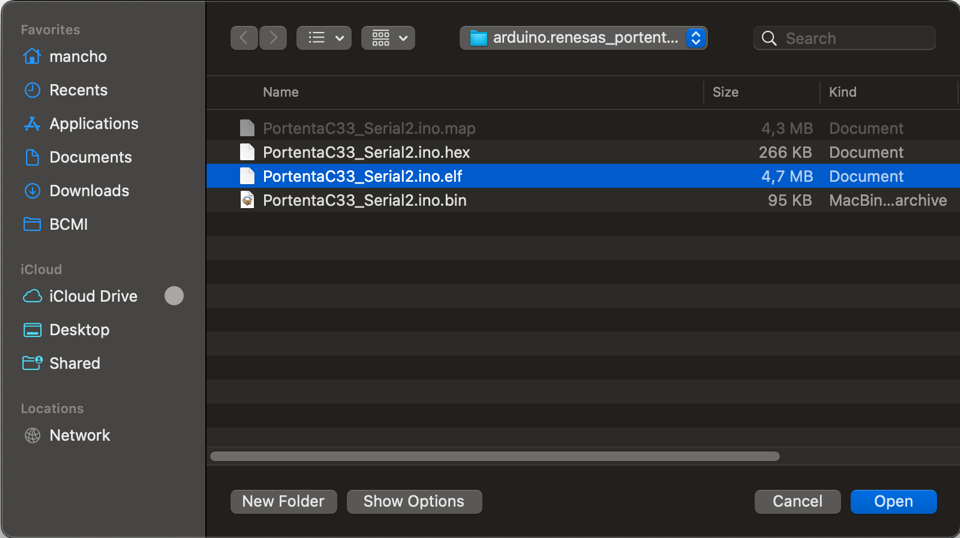

หลังจากคอมไพล์สเก็ตช์เสร็จแล้ว ให้ไปหาไฟล์ในโฟลเดอร์สเก็ตช์ใต้โฟลเดอร์ย่อยชื่อ build นะน้อง

เลือกไฟล์ .elf นั่นแหละ มันมีฟีเจอร์สำหรับดีบักแบบเต็มรูปแบบและฝังซอร์สโค้ดของสเก็ตช์เราไว้หมดแล้ว

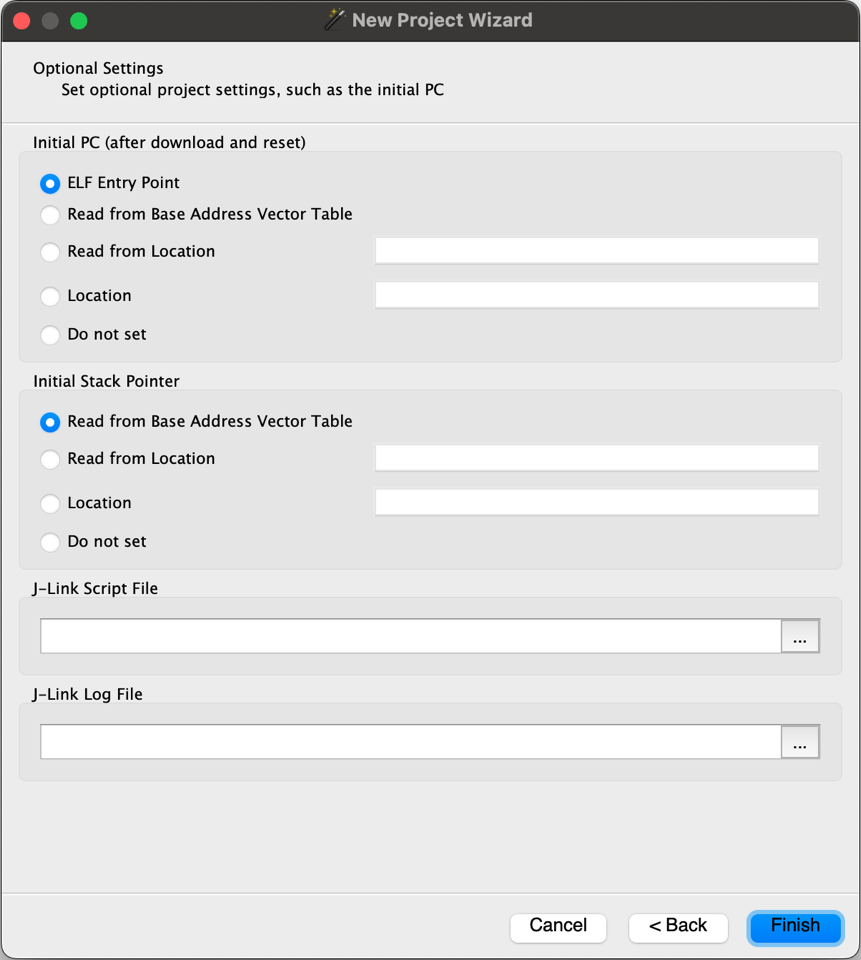

ตั้งค่า "Optional Settings" ไว้ตามเดิมเลย อย่าไปยุ่งกับมัน

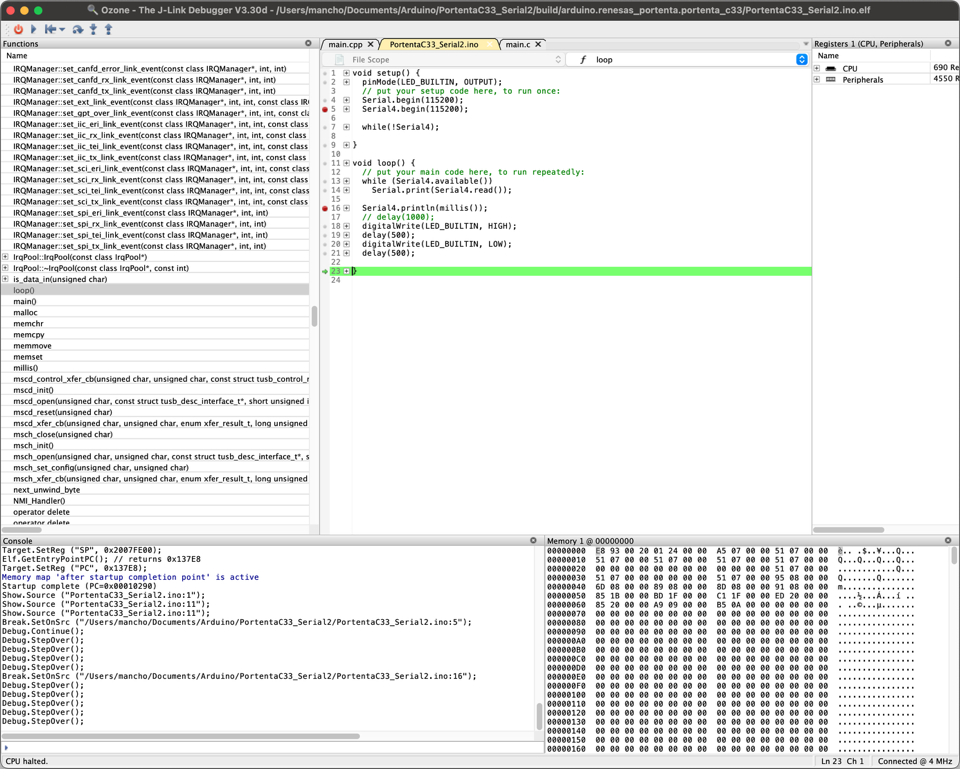

Ozone-Debugger Logic-Orchestration (หรือการควบคุมวงดนตรีดีบัก)

- Runtime Variable-Telemetry Heuristics: Ozone อนุญาตให้เราติดตามค่าตัวแปรแบบเรียลไทม์ ทั้งตัวแปรระดับโลก (global) และท้องถิ่น (local) งานสืบสวนจะเน้นไปที่การวินิจฉัยใน "Watch Window" ซึ่งจะโพล์ค่าจากแอดเดรสในหน่วยความจำด้วยความเร็วสูง เพื่อแสดงผลเป็นกราฟิกเทรซคุณภาพสูง เหมาะสำหรับดูแนวโน้ม (thermal-slopes) หรือสตรีมข้อมูลจากเซนเซอร์

- Optimization-Masking Forensics: บางครั้งคอมไพเลอร์มันชอบย้ายที่โค้ดเพื่อให้โปรแกรมเล็กหรือเร็วขึ้น งานสืบสวนของเราต้องใช้ flag

--optimize-for-debugในarduino-cliด้วย วิธีนี้จะทำให้การสเต็ปคำสั่ง (instruction-stepping) ตรงกับลำดับซอร์สโค้ดเป๊ะๆ แบบแมปกันได้ทีละบรรทัด

ในพาเนล "Functions" ให้หาคำว่า "setup()" แล้วดับเบิลคลิกมัน มันจะเปิดหน้าต่างซอร์สโค้ดของสเก็ตช์เราขึ้นมา

ตั้งเบรกพอยต์ แล้วก็เริ่มเซสชันดีบักได้เลย มาจัดการบั๊กกัน!

สรุปสั้นๆ

เวิร์กโฟลว์นี้คือวิธีการดีบักระดับโปรเลยนะฮะ พอเราเชี่ยวชาญ SWD Logic Forensics และ Ozone Runtime-Analytics แล้ว เราก็จะสามารถวินิจฉัยการทำงานระดับชิปได้อย่างแม่นยำสูง ทำให้เห็นภาพโค้ดชัดเจนแจ๋วผ่านการวิเคราะห์ฮาร์ดแวร์ชั้นเซียน

อยากรู้ลึกกว่านี้ ลองไปหาอ่านเพิ่มเติมเกี่ยวกับการดีบักไมโครคอนโทรลเลอร์และการใช้ดีบักเกอร์ใน Arduino IDE เวอร์ชัน 2 ได้นะ